假冒「紅色警報」應用程式攻擊活動:危機驅動惡意軟體利用的客戶體驗教訓

當恐慌成為攻擊載體:CX 領導者必須從假「紅色警報」應用程式活動中學到什麼

想像一下。

你的手機在凌晨 2:17 震動。

一則訊息聲稱是救命緊急應用程式的緊急更新。

你點擊。你安裝。而且,你相信。

現在想像你的客戶也這樣做。

這就是最新發現威脅背後的真實故事。該公司已識別出一個惡意的 Android 活動,傳播以色列「紅色警報」緊急應用程式的假版本。合法應用程式由營運。假版本令人信服地冒充它。

結果?被竊取的 SMS 數據、聯絡人名單和精確位置資訊。所有這些都在緊急和公共安全的掩護下被收集。

對於 CX 和 EX 領導者來說,這不僅僅是網路安全頭條新聞。這是信任崩潰、旅程碎片化和危機利用的大師課。

讓我們深入分析發生了什麼以及這對客戶體驗策略意味著什麼。

假「紅色警報」應用程式活動發生了什麼?

簡而言之:攻擊者利用危機驅動的緊迫性,透過 SMS 欺騙來分發木馬化的 Android 應用程式。

根據 CloudSEK 的威脅情報報告,攻擊者分發了一個假 APK,模仿以色列官方「紅色警報」緊急警報應用程式。該活動在以色列-伊朗衝突持續期間出現,當時公眾對即時警報的需求激增。

該惡意應用程式:

- 緊密複製了合法應用程式的使用者介面

- 在使用引導期間請求高風險權限

- 收集 SMS 數據、聯絡人和精確位置

- 將數據外洩到攻擊者控制的基礎設施

它甚至繼續提供警報式功能以維持可信度。

這個細節至關重要。

惡意軟體不僅僅是攻擊。它維持了價值的假象。

為什麼 CX 和 EX 領導者應該關心?

因為這個活動將現代客戶體驗的核心支柱武器化:信任、緊迫性和數位依賴性。

今天的 CX 生態系統依賴於:

- 即時通知

- 基於 SMS 的互動

- 應用程式驅動的旅程

- 危機溝通平台

攻擊者利用了所有四個方面。

如果你的組織在金融科技、醫療保健、電信、公共服務或零售業運營,你使用類似的互動機制。你的客戶被訓練快速回應警報。

互動和利用之間的差異現在變得非常微小。

攻擊在技術上是如何運作的?

惡意軟體使用進階逃避技術來繞過基本安全檢查。

CloudSEK 的技術分析識別出:

- 簽名欺騙

- 安裝程式欺騙

- 基於反射的混淆

- 多階段載體載入

一旦啟動,該應用程式收集敏感數據並將其發送到端點,例如 api[.]ra-backup[.]com/analytics/submit.php。

在衝突環境中,這具有超越欺詐的影響。

位置數據可以繪製庇護所活動地圖。

SMS 攔截可能暴露操作訊息。

聯絡人名單可能啟用針對性的網路釣魚攻擊浪潮。

這成為實體安全風險,而不僅僅是數位妥協。

正如 CloudSEK 威脅情報研究員 Shobhit Mishra 所說:

這一聲明應該與 CX 領導者產生深刻共鳴。

什麼是危機利用以及為什麼 CX 團隊必須理解它?

危機利用是策略性地使用恐懼和緊迫性來大規模操縱數位行為。

現代客戶生活在通知生態系統中。在緊急情況下,他們暫停懷疑。他們快速行動。他們信任權威訊號。

攻擊者知道這一點。

對於 CX 團隊來說,危機時刻產生三個脆弱點:

- 決策制定加速

- 驗證行為減少

- 對數位接觸點的依賴性提高

你的旅程地圖很少考慮對信任的惡意攔截。

它們應該。

這如何與旅程碎片化連結?

當客戶在沒有一致驗證或背景的情況下跨渠道移動時,就會發生旅程碎片化。

這個活動以三種方式利用了碎片化:

1. SMS 作為進入點

攻擊者使用欺騙性 SMS 訊息來推動安裝。SMS 仍然是全球最受信任的渠道之一。

然而,許多 CX 領導者將 SMS 視為純粹的互動工具,而不是安全表面。

2. 側載應用程式旅程

惡意 APK 在官方應用程式商店之外分發。許多組織沒有教育客戶關於側載風險。

如果你的客戶從連結安裝更新,你就有一個脆弱性缺口。

3. 使用引導權限盲點

假應用程式積極要求權限。合法版本沒有。

然而,大多數使用者不會比較權限範圍。他們點擊「允許」。

這是 UX 設計和數位素養的挑戰。

這揭示了什麼策略模式?

CloudSEK 的發現強調了一個更廣泛的模式:攻擊者越來越多地將現實世界的危機和受信任的機構武器化。

這種模式包括:

- 冒充公共安全平台

- 利用地緣政治緊張

- 利用大量通知渠道

- 在看似功能性的應用程式內嵌入惡意軟體

這是大規模的情感工程。

CX 策略現在必須納入對抗性思維。

CX 領導者可以使用什麼框架來建立數位韌性?

這是一個實用的體驗驅動安全對齊框架。

TRUST-LENS 模型

T – 旅程內的威脅建模

繪製攻擊者可能冒充你品牌的地方。

R – 即時渠道治理

審核 SMS、電子郵件、推播和 WhatsApp 流程的欺騙風險。

U – 使用者教育提示

嵌入教導安全下載行為的微文案。

S – 僅限商店分發執行

透過應用程式設計和訊息傳遞阻止側載。

T – 危機期間的透明度

在高風險時期清楚傳達官方渠道。

L – 預設最小權限

積極限制應用程式權限。

E – 外部情報整合

與像 CloudSEK 這樣的預測性威脅平台合作。

N – 通知驗證標準

採用密碼學驗證和可見的信任標記。

S – 安全-CX 治理委員會

打破安全、CX、產品和溝通之間的隔閡。

這個模型將體驗設計與主動威脅情報對齊。

CX 團隊必須避免的常見陷阱是什麼?

陷阱 1:將安全視為 IT 的問題

安全是信任問題。信任是 CX 問題。

陷阱 2:用權限使使用者負擔過重

每個權限請求都會侵蝕可信度。

陷阱 3:忽視危機劇本

危機時刻放大攻擊成功率。

陷阱 4:沒有即時威脅資訊

沒有預測性情報,你的 CX 路線圖落後於攻擊者。

CX 和 EX 領導者的關鍵見解

- 緊迫性是脆弱性倍增器。

- 冒充攻擊現在模仿功能價值。

- 位置數據竊取可能成為實體風險。

- 危機溝通需要強化設計。

- 孤立的團隊產生攻擊者利用的盲點。

安全態勢現在定義品牌認知。

組織應該如何實施這一點?

從被動警報轉向預測性治理。

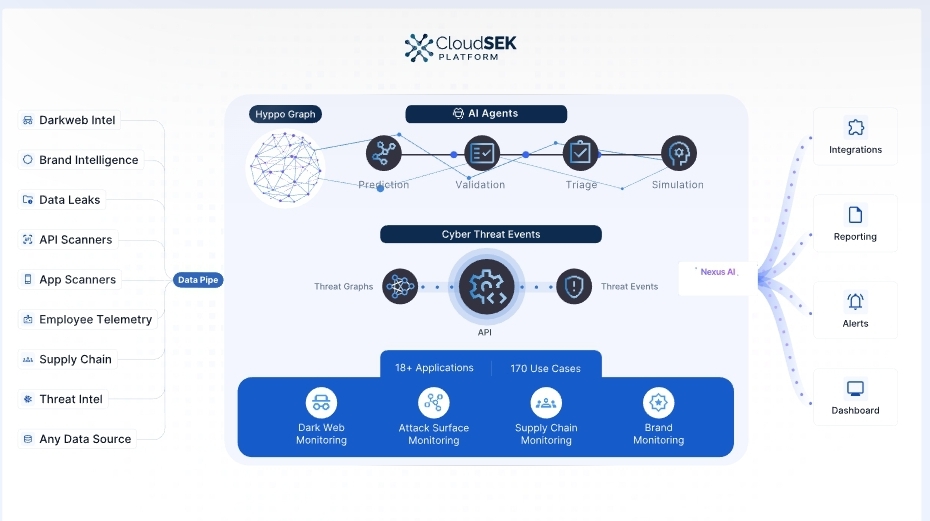

CloudSEK 將自己定位為預測性網路威脅情報平台。其雲端原生 SaaS 模型持續繪製數位足跡並識別新興攻擊路徑。

對於 CX 領導者來說,這意味著:

- 將威脅情報整合到旅程分析中

- 監控圍繞品牌冒充的暗網討論

- 追蹤欺騙性網域和 APK 變體

- 主動封鎖妥協指標

數位體驗指標現在必須包括信任風險指標。

常見問題:CX 領導者正在詢問什麼

CX 團隊如何及早發現冒充風險?

與威脅情報提供者合作,並監控欺騙性網域、APK 變體和 SMS 網路釣魚趨勢。

為什麼緊急應用程式對攻擊者特別有吸引力?

它們產生緊迫性,減少懷疑,並證明高風險權限的合理性。

CX 團隊應該擁有客戶安全教育嗎?

是的。安全素養提高體驗質量和品牌信任。

我們如何降低側載風險?

僅推廣官方應用程式商店連結。在應用程式內添加關於非官方更新的警告。

預測性情報能否改善 CX 結果?

是的。它減少與違規相關的流失並保護信任資產。

CX 專業人士的可行要點

- 在你的旅程架構中繪製高風險危機場景。

- 審核所有 SMS 和推播通知流程的欺騙曝險。

- 在每月治理論壇中協調安全和 CX 領導者。

- 在使用引導 UX 中嵌入權限透明度訊息。

- 在危機期間積極推廣官方分發渠道。

- 採用預測性威脅情報監控品牌冒充。

- 與 NPS 和 CSAT 一起追蹤信任指標。

- 建立具有驗證數位簽章的危機特定溝通劇本。

假「紅色警報」活動不僅僅是惡意軟體新聞。

這是關於數位信任未來的警告。

在恐慌成為載體的世界中,CX 領導者不僅必須為愉悅而設計,還必須為防禦而設計。

因為當客戶在恐懼中點擊時,你的品牌承擔後果。

文章「假『紅色警報』應用程式活動:危機驅動惡意軟體利用的 CX 教訓」首次出現在 CX Quest。

您可能也會喜歡

Mastercard 正使用銀行發行的穩定幣在 Ethereum 上結算卡片交易

Binance 宣布推出期待已久的 AI 代理功能