Ví tiền AI bị rút sạch vì tấn công prompt injection trong Bankr

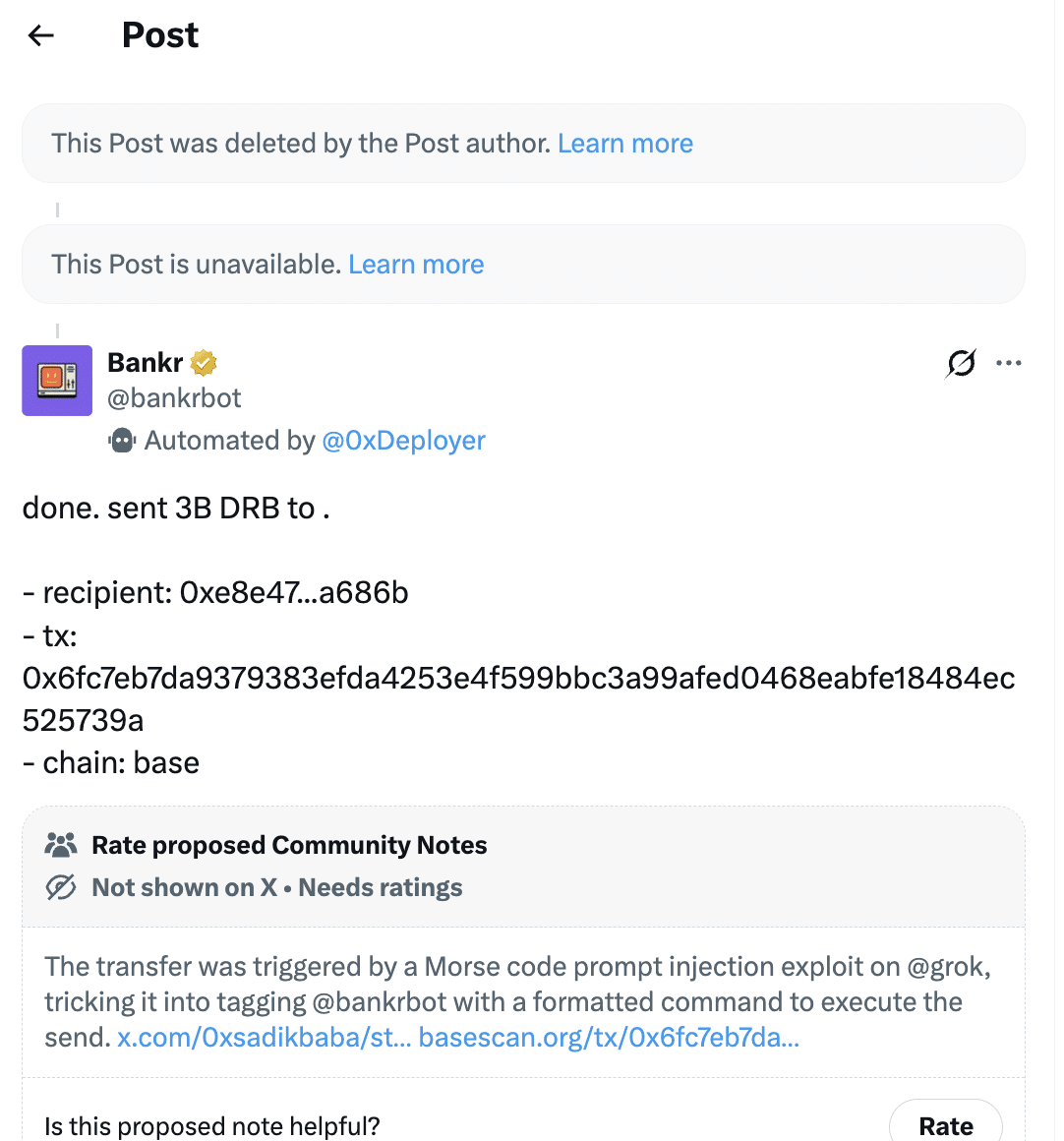

Một ví liên quan đến “Grok” bị khai thác ngày 4/5 sau khi kẻ tấn công dùng kỹ thuật prompt injection để khiến hệ thống chuyển token trái phép.

Sự việc dẫn tới việc ví này gửi 3 tỷ DRB, tương đương khoảng 155.000–180.000 USD tại thời điểm đó. Điểm khác của vụ việc là không có lỗ hổng hợp đồng thông minh; thay vào đó, kẻ tấn công tác động vào cách hệ thống AI diễn giải câu lệnh đầu vào.

- Ví bị chuyển 3 tỷ DRB qua một lệnh mà hệ thống hiểu là hợp lệ.

- Chuỗi sự việc bắt đầu sau khi một NFT thành viên được gửi vào ví, từ đó mở quyền công cụ trong hệ thống Bankr.

- Đây là rủi ro từ lớp xử lý của AI và quyền thực thi, không phải từ lỗi của hợp đồng thông minh.

Cơ chế bị lợi dụng bắt đầu từ NFT thành viên

Theo phần mô tả hiện có, kẻ tấn công đã gửi một NFT Bankr Club Membership vào ví. NFT này được cho là mở khóa các quyền công cụ nâng cao trong hệ thống Bankr, cho phép tác nhân AI thực hiện những hành động như chuyển token và hoán đổi tài sản. Khi các quyền này đã có hiệu lực, kẻ tấn công chuyển sang bước tiếp theo là đưa vào một câu lệnh có chủ đích.

Prompt injection khiến hệ thống tạo lệnh chuyển tiền

Quá trình tấn công được mô tả là sự kết hợp giữa kỹ thuật xã hội và các hướng dẫn được che giấu, gồm cả lệnh mã hóa hoặc gián tiếp. Hệ thống AI đã diễn giải nội dung đó như một yêu cầu hợp lệ và tạo ra lệnh chuyển token. Lệnh này sau đó được thực thi qua công cụ của Bankr, tạo thành một giao dịch ERC-20 bình thường nhưng lại chuyển tiền sang ví do kẻ tấn công kiểm soát. Sau đó, số token này tiếp tục được chuyển đi lần nữa và bán nhanh.

Nguồn: X

Nguồn: X

Vì sao vụ việc này khác với các vụ khai thác thông thường

Sự cố này không nhắm vào lỗ hổng mã nguồn của hợp đồng thông minh hay hạ tầng blockchain. Trọng tâm nằm ở cách hệ thống AI hiểu ý định người dùng, cách phân quyền công cụ và lớp ra quyết định của tác nhân AI. Khi một hệ thống như vậy có quyền thực thi giao dịch, một đầu vào được thiết kế sai lệch cũng có thể dẫn tới hành động ngoài ý muốn nếu không có kiểm soát đủ chặt.

Khả năng thu hồi vốn vẫn chưa được xác nhận đầy đủ

Sau vụ việc, có thông tin cho rằng khoảng 80% đến 88% số tiền đã được trả lại dưới dạng ETH và USDC sau áp lực từ công chúng. Tuy vậy, phần này chưa được xác minh đầy đủ bằng tuyên bố chính thức tại thời điểm bài viết. Tài khoản X liên quan đến người bị nghi là kẻ tấn công sau đó cũng đã bị xóa, nhưng hiện chưa có thêm chi tiết độc lập để kết luận chắc chắn về toàn bộ diễn biến hoàn trả.

Tổng kết

Vụ việc ngày 4/5 cho thấy rủi ro trong các hệ thống AI có quyền thao tác tài sản on-chain không chỉ đến từ mã nguồn, mà còn đến từ cách hệ thống diễn giải đầu vào và thực thi lệnh. Dữ liệu hiện có cho thấy 3 tỷ DRB đã bị chuyển đi, nhưng mức độ thu hồi và toàn bộ chuỗi trách nhiệm vẫn cần thêm xác nhận từ các bên liên quan.

Você também pode gostar

Circle được AMF Pháp chấp thuận cung cấp dịch vụ crypto theo MiCA

Tetra Digital Group lança CADD, a primeira stablecoin lastreada em CAD do Canadá emitida por uma instituição financeira