Nep "Red Alert" App-campagne: CX-lessen uit crisisgedreven malware-exploitatie

Wanneer Paniek een Payload Wordt: Wat CX-Leiders Moeten Leren van de Nepkampagne met de "Red Alert"-App

Stel je dit voor.

Je telefoon zoemt om 02:17 uur.

Een bericht beweert een dringende update te zijn voor een levensreddende nood-app.

Je klikt. Je installeert. En je vertrouwt erop.

Stel je nu voor dat je klanten hetzelfde doen.

Dat is het echte verhaal achter de nieuwste dreiging die is ontdekt door . Het bedrijf heeft een kwaadaardige Android-campagne geïdentificeerd die een nepversie verspreidt van Israëls "Red Alert" nood-app. De legitieme app wordt beheerd door . De nepversie imiteert deze overtuigend.

Het resultaat? Gestolen sms-gegevens, contactlijsten en precieze locatie-informatie. Allemaal verzameld onder de dekmantel van urgentie en openbare veiligheid.

Voor CX- en EX-leiders is dit niet alleen een cyberbeveiligingsnieuwsbericht. Het is een masterclass in vertrouwensbreuk, journey-fragmentatie en crisisexploitatie.

Laten we uitpakken wat er is gebeurd en wat het betekent voor de customer experience-strategie.

Wat Gebeurde er in de Nepkampagne met de "Red Alert"-App?

Kort gezegd: aanvallers maakten misbruik van crisisgedreven urgentie om een getrojaniseerde Android-app te verspreiden via sms-spoofing.

Volgens het dreigingsinformatierrapport van CloudSEK verspreidden aanvallers een nep-APK die Israëls officiële "Red Alert" noodwaarschuwingsapp imiteerde. De campagne ontstond te midden van het voortdurende Israël-Iran-conflict, toen de publieke vraag naar realtime waarschuwingen piekte.

De kwaadaardige app:

- Repliceerde de gebruikersinterface van de legitieme app nauwkeurig

- Vroeg hoogrisico-machtigingen aan tijdens onboarding

- Verzamelde sms-gegevens, contacten en precieze locatie

- Exfiltreerde gegevens naar door aanvallers gecontroleerde infrastructuur

Het bleef zelfs waarschuwingsachtige functionaliteit leveren om geloofwaardigheid te behouden.

Dat detail is cruciaal.

De malware viel niet alleen aan. Het hield de illusie van waarde in stand.

Waarom Zouden CX- en EX-Leiders Zich Zorgen Moeten Maken?

Omdat deze campagne de pijlers van moderne customer experience bewapent: vertrouwen, urgentie en digitale afhankelijkheid.

De huidige CX-ecosystemen zijn afhankelijk van:

- Realtime notificaties

- Sms-gebaseerde betrokkenheid

- App-gedreven journeys

- Crisiscommunicatieplatforms

Aanvallers maakten misbruik van alle vier.

Als uw organisatie actief is in fintech, gezondheidszorg, telecom, openbare diensten of retail, gebruikt u vergelijkbare betrokkenheidsmechanismen. Uw klanten zijn getraind om snel te reageren op waarschuwingen.

Het verschil tussen betrokkenheid en exploitatie is nu haardun.

Hoe Werkte de Aanval Technisch?

De malware gebruikte geavanceerde ontwijkingstechnieken om basis beveiligingscontroles te omzeilen.

De technische analyse van CloudSEK identificeerde:

- Handtekening-spoofing

- Installatieprogramma-spoofing

- Reflectie-gebaseerde obfuscatie

- Meerfasige payload-loading

Zodra de app actief was, verzamelde deze gevoelige gegevens en stuurde deze naar eindpunten zoals api[.]ra-backup[.]com/analytics/submit.php.

In een conflictomgeving heeft dit implicaties die verder gaan dan fraude.

Locatiegegevens kunnen schuilplaatsactiviteit in kaart brengen.

Sms-onderschepping kan operationele berichten blootleggen.

Contactlijsten kunnen gerichte phishing-golven mogelijk maken.

Dit wordt een fysiek beveiligingsrisico, niet alleen een digitale compromis.

Zoals Shobhit Mishra, Threat Intelligence Researcher bij CloudSEK, verklaarde:

Die uitspraak zou diep moeten resoneren bij CX-leiders.

Wat Is Crisisexploitatie en Waarom Moeten CX-Teams Dit Begrijpen?

Crisisexploitatie is het strategisch gebruik van angst en urgentie om digitaal gedrag op schaal te manipuleren.

Moderne klanten leven binnen notificatie-ecosystemen. In noodsituaties schorten ze scepsis op. Ze handelen snel. Ze vertrouwen autoriteitssignalen.

Aanvallers weten dit.

Voor CX-teams creëren crisismomenten drie kwetsbaarheden:

- Versnelling van besluitvorming

- Verminderd verificatiegedrag

- Hogere afhankelijkheid van digitale contactpunten

Uw journey-kaarten houden zelden rekening met kwaadaardige onderschepping van vertrouwen.

Dat zouden ze wel moeten.

Hoe Hangt Dit Samen met Journey-Fragmentatie?

Journey-fragmentatie treedt op wanneer klanten over kanalen bewegen zonder consistente verificatie of context.

Deze campagne maakte op drie manieren misbruik van fragmentatie:

1. Sms als Toegangspunt

De aanvallers gebruikten vervalste sms-berichten om installatie te stimuleren. Sms blijft wereldwijd een van de meest vertrouwde kanalen.

Toch behandelen veel CX-leiders sms als een puur betrokkenheidskanaal, niet als een beveiligingsoppervlak.

2. Sideloaded App-Journeys

De kwaadaardige APK werd buiten officiële app-stores verspreid. Veel organisaties informeren klanten niet over sideloading-risico's.

Als uw klanten updates vanaf links installeren, heeft u een kwetsbaarheidskloof.

3. Onboarding-Machtigingsblindheid

De nep-app vroeg agressief machtigingen aan. De legitieme versie deed dit niet.

Toch vergelijken de meeste gebruikers machtigingsbereiken niet. Ze klikken op "Toestaan".

Dat is een UX-ontwerp- en digitale geletterdheiduitdaging.

Welke Strategische Patronen Onthult Dit?

De bevindingen van CloudSEK onderstrepen een breder patroon: aanvallers bewapenen steeds vaker crises en vertrouwde instellingen uit de echte wereld.

Dit patroon omvat:

- Imitatie van openbare veiligheidsplatforms

- Exploitatie van geopolitieke spanningen

- Benutten van hoogvolume-notificatiekanalen

- Inbedding van malware in functioneel ogende apps

Dit is emotionele manipulatie op schaal.

CX-strategie moet nu adversarieel denken opnemen.

Welk Framework Kunnen CX-Leiders Gebruiken om Digitale Veerkracht op te Bouwen?

Hier is een praktisch framework voor ervaring-gedreven beveiligingsafstemming.

Het TRUST-LENS-Model

T – Threat Modeling Inside Journeys

Breng in kaart waar aanvallers uw merk kunnen imiteren.

R – Real-Time Channel Governance

Audit sms-, e-mail-, push- en WhatsApp-flows op spoofing-risico.

U – User Education Nudges

Integreer micro-copy die veilig downloadgedrag aanleert.

S – Store-Only Distribution Enforcement

Ontmoedig sideloading via app-ontwerp en messaging.

T – Transparency During Crises

Communiceer officiële kanalen duidelijk tijdens hoogrisicoperiodes.

L – Least Privilege by Default

Beperk app-machtigingen agressief.

E – External Intelligence Integration

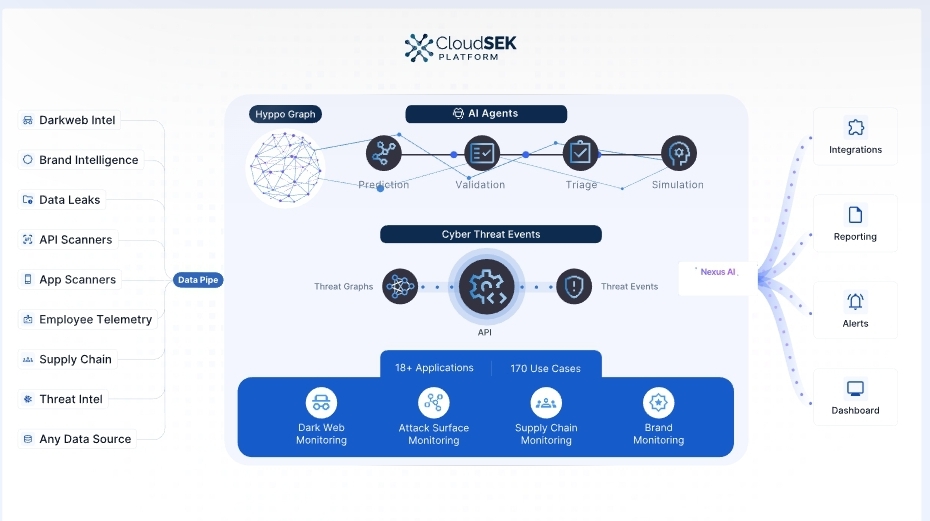

Partner met voorspellende dreigingsplatforms zoals CloudSEK.

N – Notification Authentication Standards

Adopteer cryptografische verificatie en zichtbare vertrouwensmarkeringen.

S – Security-CX Governance Council

Doorbreek silo's tussen beveiliging, CX, product en communicatie.

Dit model brengt ervaringsontwerp in lijn met proactieve dreigingsinformatie.

Wat Zijn de Veelvoorkomende Valkuilen die CX-Teams Moeten Vermijden?

Valkuil 1: Beveiliging Behandelen als IT's Probleem

Beveiliging is een vertrouwenskwestie. Vertrouwen is een CX-kwestie.

Valkuil 2: Gebruikers Overbelasten met Machtigingen

Elk machtigingsverzoek ondermijnt geloofwaardigheid.

Valkuil 3: Crisisplaybooks Negeren

Crisismomenten versterken het succespercentage van aanvallen.

Valkuil 4: Geen Realtime Dreigingsfeeds

Zonder voorspellende informatie loopt uw CX-roadmap achter op aanvallers.

Belangrijke Inzichten voor CX- en EX-Leiders

- Urgentie is een kwetsbaarheidsvermenigvuldiger.

- Imitatie-aanvallen bootsen nu functionele waarde na.

- Locatiegegevensdiefstal kan een fysiek risico worden.

- Crisiscommunicatie vereist verhard ontwerp.

- Gesileerde teams creëren blinde vlekken die aanvallers exploiteren.

Beveiligingshouding definieert nu merkperceptie.

Hoe Zouden Organisaties Dit Moeten Operationaliseren?

Ga van reactieve waarschuwingen naar voorspellend bestuur.

CloudSEK positioneert zichzelf als een voorspellend platform voor cyberdreigingsinformatie. Zijn cloud-native SaaS-model brengt voortdurend digitale voetafdrukken in kaart en identificeert opkomende aanvalspaden.

Voor CX-leiders betekent dit:

- Dreigingsinformatie integreren in journey-analyses

- Dark web-gesprekken over merkimitatie monitoren

- Vervalste domeinen en APK-varianten volgen

- Proactief indicatoren van compromis blokkeren

Digitale ervaring-metrics moeten nu vertrouwens-risico-indicatoren omvatten.

FAQ: Wat CX-Leiders Vragen

Hoe kunnen CX-teams imitatierisico's vroeg detecteren?

Partner met dreigingsinformatie-aanbieders en monitor vervalste domeinen, APK-varianten en sms-phishing-trends.

Waarom zijn nood-apps bijzonder aantrekkelijk voor aanvallers?

Ze creëren urgentie, verminderen scepsis en rechtvaardigen hoogrisico-machtigingen.

Zouden CX-teams eigenaar moeten zijn van klantveiligheidsonderwijs?

Ja. Beveiligingsgeletterdheid verbetert ervaringskwaliteit en merkvertrouwen.

Hoe verminderen we sideloading-risico?

Promoot alleen officiële app-store-links. Voeg in-app-waarschuwingen toe over onofficiële updates.

Kan voorspellende informatie CX-resultaten verbeteren?

Ja. Het vermindert breach-gerelateerd verloop en behoudt vertrouwenskapitaal.

Uitvoerbare Aandachtspunten voor CX-Professionals

- Breng hoogrisico-crisisscenario's in kaart in uw journey-architectuur.

- Audit alle sms- en push-notificatie-flows op spoofing-blootstelling.

- Breng beveiligings- en CX-leiders op één lijn in een maandelijks bestuursforum.

- Integreer machtigingstransparantie-messaging in onboarding-UX.

- Promoot officiële distributiekanalen agressief tijdens crisisperiodes.

- Adopteer voorspellende dreigingsinformatie-monitoring voor merkimitatie.

- Volg vertrouwens-metrics naast NPS en CSAT.

- Creëer crisisspecifieke communicatieplaybooks met geverifieerde digitale handtekeningen.

De nep-"Red Alert"-campagne is niet alleen malware-nieuws.

Het is een waarschuwing over de toekomst van digitaal vertrouwen.

In een wereld waar paniek een payload wordt, moeten CX-leiders niet alleen voor plezier ontwerpen, maar ook voor verdediging.

Want wanneer klanten uit angst klikken, draagt uw merk de consequenties.

Het bericht Fake "Red Alert" App Campaign: CX Lessons from Crisis-Driven Malware Exploitation verscheen eerst op CX Quest.

Misschien vind je dit ook leuk

De Nigeriaanse kaartenmarkt is kapot. Dit is wie het dichtst bij een oplossing is

STRC stopt met Bitcoin-aankopen: Zal de BTC-prijs opnieuw dalen?